Découvrez nos derniers articles qui font la une !

Réactions à l'actualité, points de vue… toutes les cyber news

Marché

06/03/2024

Chaque année, le Forum Incyber récompense des pépites de l’écosystème cyber. Le choix du jury s’e...

Marché

12/12/2023

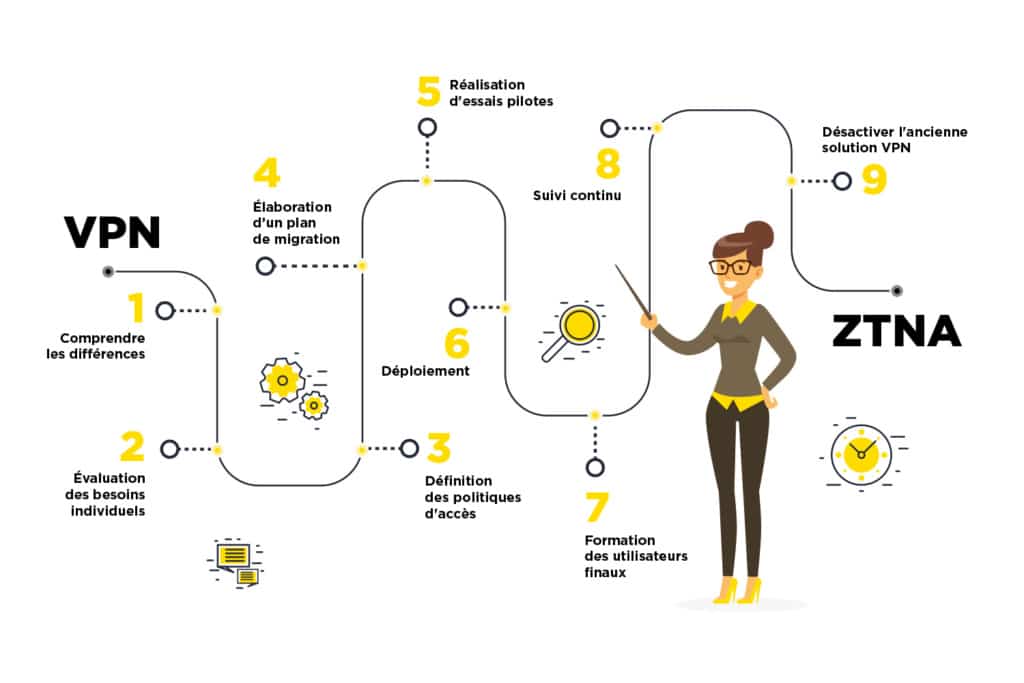

Pendant longtemps, les entreprises ont privilégié les VPN pour permettre aux employés de travaill...

Tendances

12/12/2023

Dernièrement, en France, les organisations attaquées (par exemple les hôpitaux) avaient une « app...

Marché

06/12/2023

Cyber Booster, 1er startup studio dédié à la cybersécurité, présente son nouveau programme unique...

Marché

05/12/2023

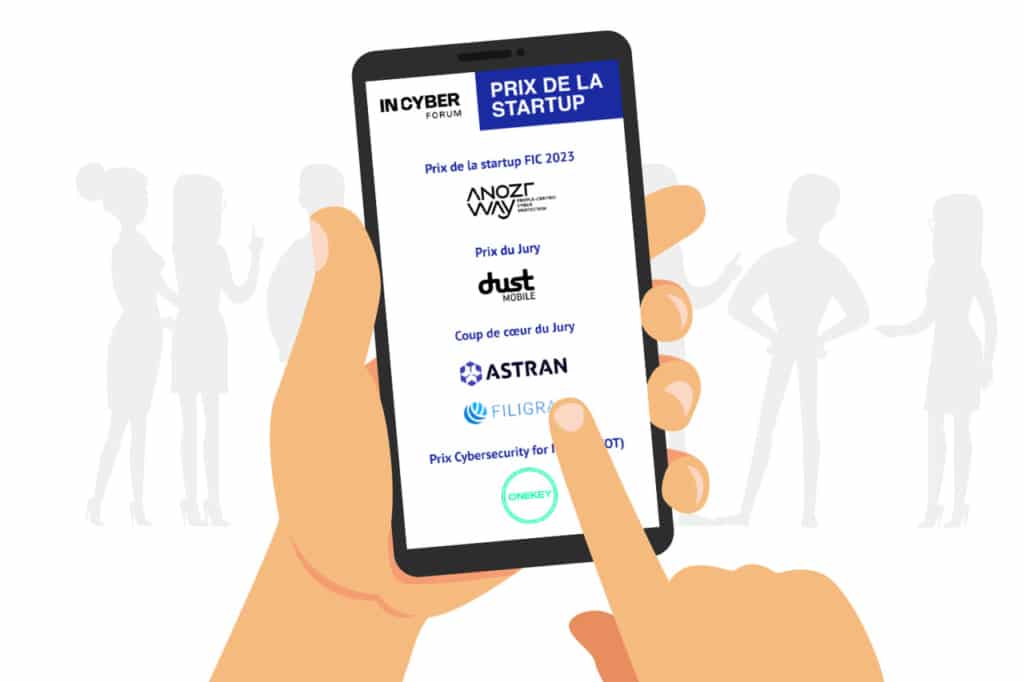

Le FIC remet chaque année le Prix de la startup FIC. Il a pour objectif d'encourager l'innovation...

Marché

05/12/2023

Le FIC remet chaque année, grâce à un jury de haut niveau, composé de représentants de l'écosystè...

Marché

14/11/2023

La migration de données est une opération essentielle pour les entreprises.

Marché

14/11/2023

Depuis 2019, la cybersécurité occupe le devant de la scène médiatique française : les cyberattaqu...

Tendances

11/10/2023

La cyberrésilience aide les entreprises à reconnaître que les attaquants peuvent réussir, car ils...

Tendances

11/10/2023

La supply chain est ainsi devenue un aspect incontournable de toute stratégie de cybersécurité et...

Cymbioz décortique l’actu cyber

15/04/2025

Le Zero Trust est avant tout une démarche : il faut avoir audité le risque et compris les risques...

06/02/2025

L'IA n'est plus une simple tendance, elle est le cœur d'une transformation radicale de la cybersé...

22/07/2024

A quelques jours du lancement des Jeux Olympiques et Paralympiques 2024, la situation semble enco...