Découvrez nos billets d’humeur où l'on Oz presque tout !

Nos billets média attitude... à adopter sans modération !

27/11/2023

Sur le marché, de multiples éditeurs et intégrateurs se livrent une véritable bataille pour sédui...

29/06/2021

55 % des professionnels de la cybersécurité consacrent 1 à 3 heures par semaine à la lecture de c...

Ça fait la une dans les médias

Marché

06/03/2024

Chaque année, le Forum Incyber récompense des pépites de l’écosystème cyber. Le choix du jury s’e...

Marché

12/12/2023

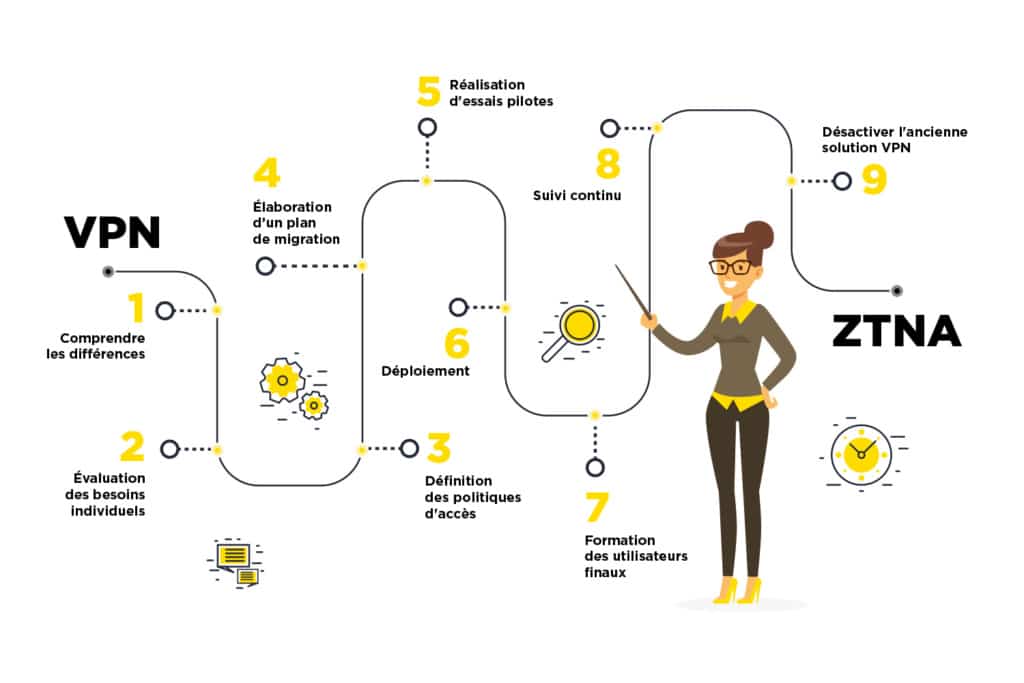

Pendant longtemps, les entreprises ont privilégié les VPN pour permettre aux employés de travaill...

Tendances

12/12/2023

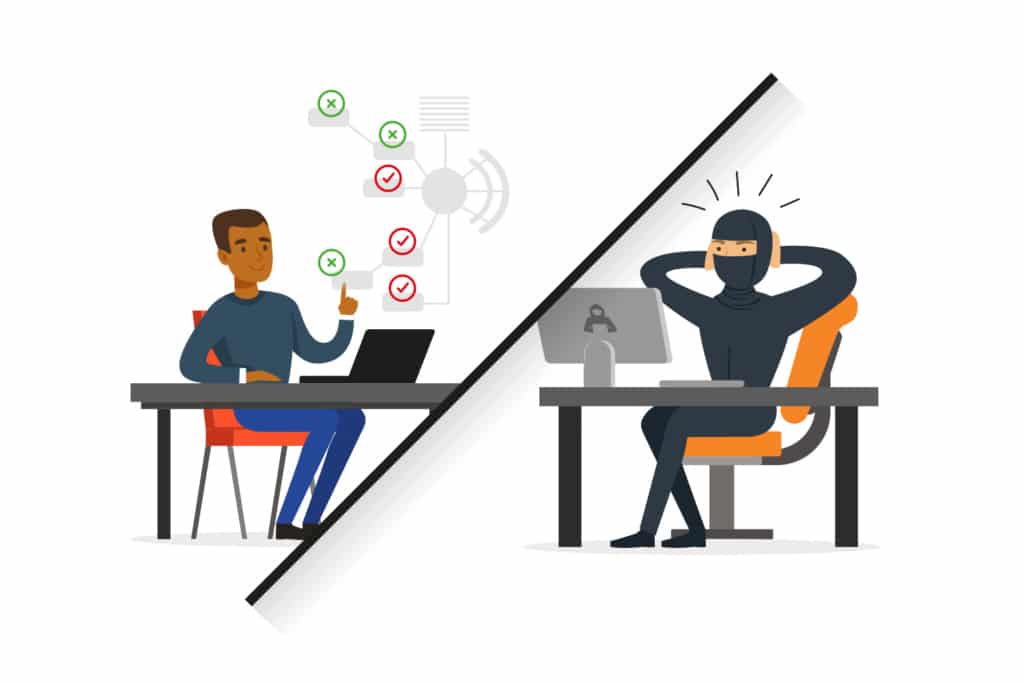

Dernièrement, en France, les organisations attaquées (par exemple les hôpitaux) avaient une « app...