Découvrez nos derniers articles qui font la une !

Réactions à l'actualité, points de vue…toutes les cyber news

12/01/2022

Check Point Research : fonctionnement d’une exploitation en temps réel de Log4j

À l'heure actuelle, CPR a recensé plus de 1 272 000 tentatives d'exploitation de…

22/09/2021

28 recommandations pour une ambition : faire de l’Europe une puissance numérique

Les 28 recommandations formulées dans le livre blanc, articulées en 6 domaines,…

13/09/2021

Les pistes pour mieux protéger l’Europe de la cybermenace

Alors que Bruxelles a tiré vers le haut les défenses numériques de l'Europe, un…

01/09/2021

Deep Instinct dévoile son premier rapport annuel Voice of SecOps

En moyenne, il faut 13 heures aux entreprises françaises pour traiter une alerte…

28/06/2021

Les secteurs essentiels souvent victimes cyber de « double extorsion »

Zscaler, Inc. (NASDAQ: ZS), leader de la sécurité dans le Cloud, présente les…

28/06/2021

Payer la rançon : le meilleur moyen d’être attaqué une seconde fois

Très ciblées par les ransomwares (70% d’entreprises touchées au cours des 24…

- 1

- 2

Cymbioz décortique l’actu cyber

Rien trouvé.

Découvrez nos derniers articles qui font la une !

Réactions à l'actualité, points de vue… toutes les cyber news

Opinion

24/04/2026

Chaque grande rupture technologique suit un schéma bien connu : la promesse est séduisante, l’ado...

Opinion

24/04/2026

Les attaques de supply chain peuvent viser différents maillons : un logiciel largement utilisé, u...

Opinion

24/04/2026

Lorsqu'une entreprise est victime d'une cyberattaque, l'attention se porte généralement sur la fa...

Opinion

24/04/2026

Or, les constats de l’ENISA sont clairs : si les budgets cybersécurité augmentent, une part impor...

Opinion

24/04/2026

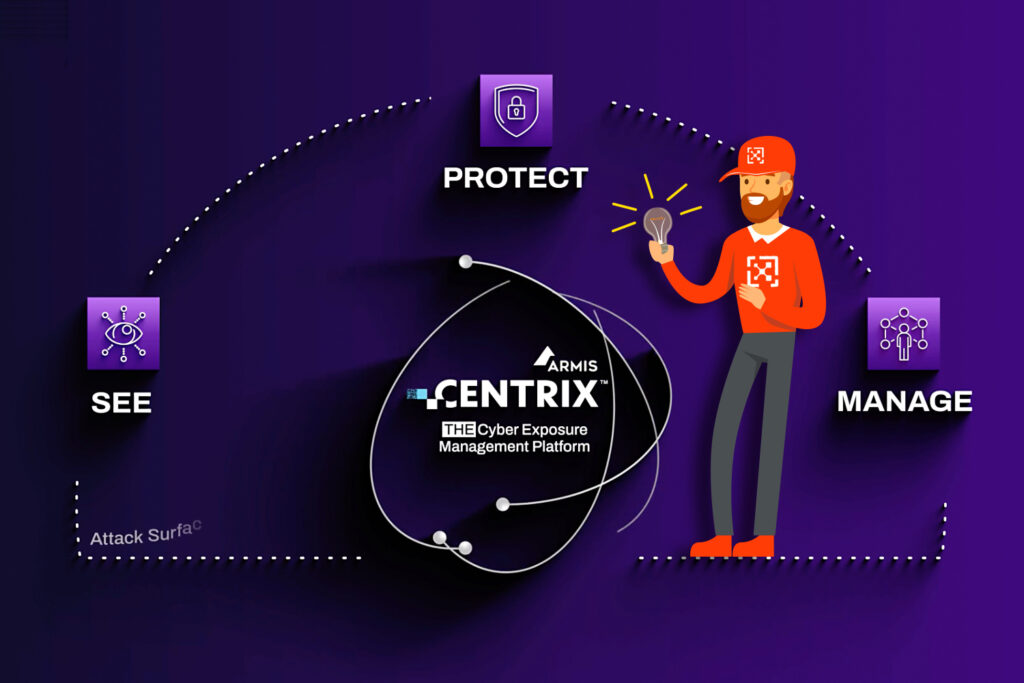

Dans de nombreuses organisations, la gestion des vulnérabilités repose encore sur une accumulatio...

Opinion

27/02/2026

Dans de nombreuses organisations, la gestion des vulnérabilités repose encore sur une accumulatio...

Opinion

27/02/2026

Pendant longtemps, le phishing a été perçu comme une menace marginale, réservée aux grandes entre...

Opinion

24/02/2026

L’IA agentique n’est plus un horizon théorique. Elle s’installe progressivement dans les systèmes...

Marché

24/02/2026

Le confinement des violations par Illumio, combiné aux capacités de gestion continue de l’exposit...

Marché

24/02/2026

La stratégie de financement de GitGuardian équilibre délibérément les capitaux américains et euro...

Cymbioz décortique l’actu cyber

06/05/2026

Le témoignage d'un client dans les médias,

c'est le Graal pour convaincre tes prospects.

27/04/2026

Mais entre ce que tu penses être intéressant et ce qui intéresse vraiment un journaliste, il y a ...

23/04/2026

La régularité, c'est la clé !

N'hésite pas à solliciter les journalistes régulièrement, c'est de...