Modèle Zero Trust : au-delà du concept, une réponse concrète aux enjeux cyber de 2025 ?

Les entreprises sont confrontées à une pression croissante pour protéger leurs actifs tout en restant agiles.

C’est pourquoi le modèle Zero Trust (ou « confiance zéro ») répond radicalement à ce défi.

Comprendre les fondations du Zero Trust

Le modèle Zero Trust n’est pas un produit, mais plutôt un véritable changement de paradigme au sein de l’organisation. En effet, il repose sur trois piliers : vérification des identités, analyse contextuelle des accès et segmentation des ressources

Audit cybersécurité et cartographie des risques : la première étape d’une stratégie Zero Trust efficace

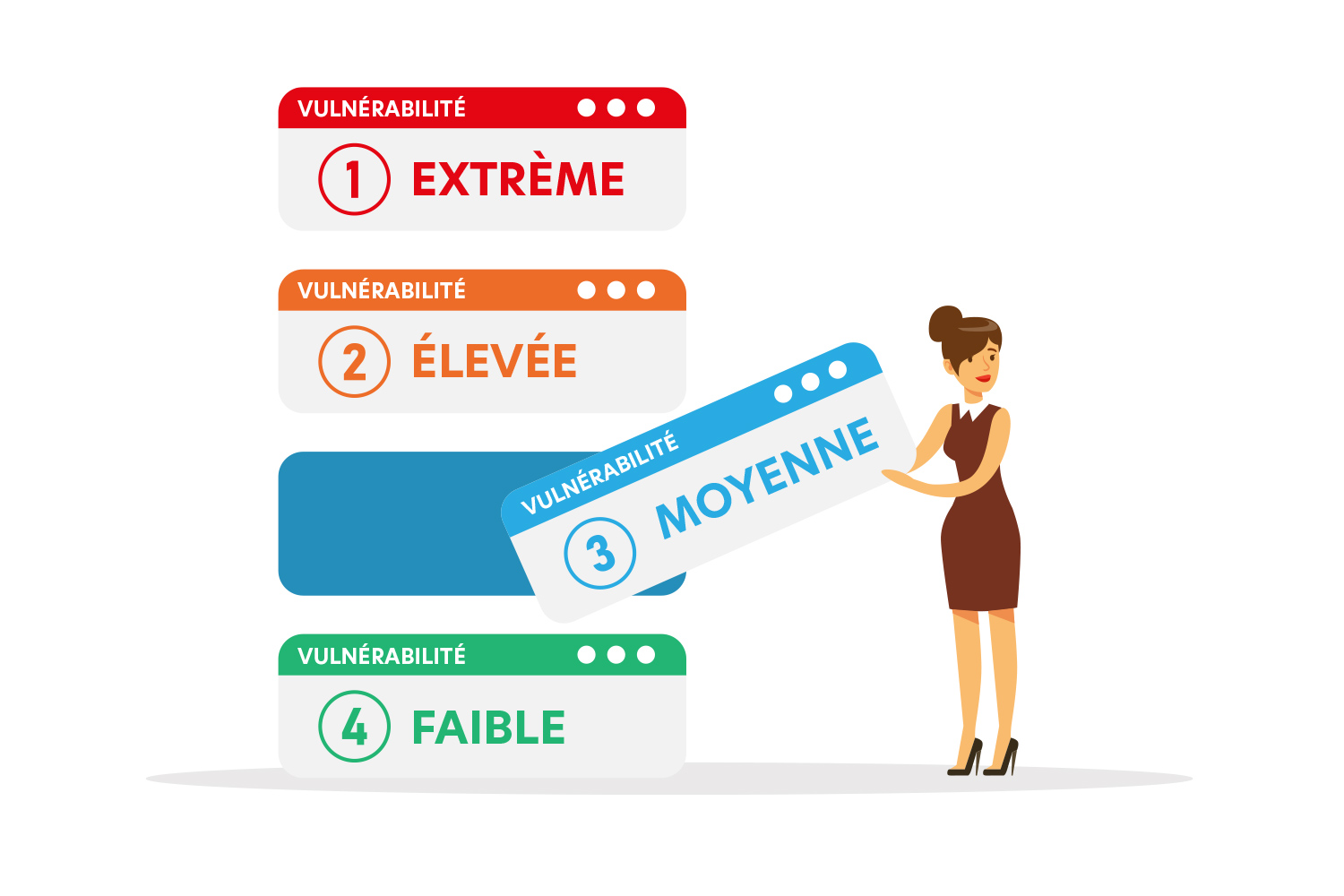

Avant toute démarche technique, le Zero Trust repose alors sur une connaissance précise des failles potentielles de l’organisation. Dans un premier temps, il convient donc de se poser les bonnes questions : où se situent les vulnérabilités ? Quelle est leur criticité ? Quels sont les accès les plus exposés ?

Par conséquent, cette analyse permet d’allouer les ressources de protection de manière optimale.

Il ne faut plus faire confiance a priori, au-delà de tous les risques et de toutes les menaces qui nous entourent.

Si un attaquant a déjà pénétré dans l’organisation, que peut-il faire une fois à l’intérieur ? C’est la question à se poser. Le principe du moindre privilège est poussé à l’extrême dans le Zero Trust. Donc l’objectif est de segmenter, pour rendre le moins accessible possible l’ensemble de nos données à un attaquant déjà entré.

ZTNA vs VPN : pourquoi le Zero Trust Network Access est la nouvelle norme pour sécuriser les accès distants

Le Zero Trust Network Access (ZTNA) constitue une évolution des modèles VPN traditionnels. Il permet alors de vérifier l’identité, le contexte, et le niveau de confiance de l’appareil avant tout accès aux ressources. Donc un élément clé pour contrer les risques liés au télétravail et aux connexions extérieures.

Zero Trust en entreprise : un changement de paradigme organisationnel

Le Zero Trust impose une rupture culturelle : on ne fait plus confiance par défaut à l’utilisateur ou au réseau interne. On applique le principe du moindre privilège à tous les niveaux. L’objectif : si un attaquant entre, il ne doit pas pouvoir circuler librement.

Zero Trust et expérience utilisateur : comment concilier sécurité et productivité en entreprise

Si la sécurité est fondamentale, elle ne doit pour autant pas devenir un frein à la performance opérationnelle. En ce sens, des mécanismes tels que le Single Sign-On (SSO) permettent justement de concilier protection et simplicité d’accès. Cependant, un Zero Trust appliqué de manière trop stricte peut générer de la frustration ou encore encourager des contournements.

Ainsi la sécurité au quotidien est toujours un compromis entre « Trop » et « Trop Peu »…

Dès lors, il reste à définir plus précisément quelles solutions doivent être adoptées pour quels usages. Autrement dit, il est indispensable de disposer d’une réelle visibilité.

Déploiement Zero Trust en PME : analyser les usages avant d’agir

Le point de départ : l’analyse des usages. Comment les collaborateurs accèdent-ils aux données ? Quelles sont les interactions avec les fournisseurs, les clients ? Quelle est la cartographie réelle des flux ? C’est à partir de cette réalité qu’on construit une architecture Zero Trust pertinente.

Les PME et ETI peuvent difficilement tout transformer d’un coup. Une stratégie progressive monte en maturité par phases visibles : MFA pour les accès critiques, ZTNA pour les distants, droits par rôle.

Briques technologiques pour le Zero Trust : comment faire les bons choix

Il ne s’agit pas d’acheter une solution estampillée Zero Trust. Mais de combiner intelligemment MFA, segmentation réseau, cloisonnement des accès, journaux de logs et outils de détection d’intrusion. De plus une gouvernance claire et une roadmap de déploiement sont essentielles.

Calculer le ROI d’une stratégie Zero Trust : quels indicateurs suivre ?

Selon Gartner (2023), une stratégie Zero Trust bien structurée réduit de 50% les incidents d’accès non autorisés en 12 mois. En moyenne, chaque euro investi dans une architecture Zero Trust bien dimensionnée génère entre 2,5 et 3 euros de bénéfices en réduction de coûts. Une démarche Zero Trust peut durer plusieurs mois.

Il est essentiel de fixer des objectifs mesurables : réduction des incidents, baisse du temps de détection, amélioration de la conformité. Le ROI peut être réévalué à chaque jalon.

Adapter le déploiement Zero Trust à la taille de l’organisation

Le processus va durer plusieurs mois. Il est donc essentiel d’avoir une approche ROI (retour sur investissement) dans la démarche de mise en place Zero Trust dans l’organisation. En d’autres termes, il convient d’évaluer précisément quels coûts sont générés et quels avantages sont obtenus.

Par ailleurs, il existe bien évidemment une différence de maturation. Des projets Zero Trust entre les grands groupes, les ETI et les PME aujourd’hui.

Les grands groupes disposent souvent d’une cellule dédiée à la sécurité et peuvent dérouler un programme sur 2 à 3 ans. Les PME doivent adopter une approche plus agile, modulaire, orientée vers des résultats rapides et mesurables.

De plus, l’intégration du Zero Trust doit être orientée vers les usages, les contraintes réglementaires (NIS2, DORA) ainsi que le budget disponible. Enfin, cela implique un alignement étroit entre la direction générale, les équipes IT et les métiers concernés.

Zero Trust et transformation digitale : une opportunité stratégique pour les entreprises

Le Zero Trust n’est pas seulement un rempart contre les cybermenaces, mais également un véritable accélérateur de transformation numérique. En effet, il permet de renforcer la gouvernance des accès, d’intégrer plus sereinement des outils cloud, de piloter la conformité de manière proactive et de bâtir une culture de la sécurité.

Le Zero Trust est le modèle de cybersécurité incontournable.

Pour conclure le modèle Zero Trust s’impose progressivement comme un standard d’architecture de sécurité. Bien qu’il implique un changement culturel et technique. C’est avant tout une opportunité : sécurité haut niveau, modulable et adaptée à chaque entreprise.

Cet article a été rédigé à l’occasion d’un petit-déjeuner presse thématique organisé le 20 mars 2025 par l’agence Cymbioz, avec la participation de :

- Frédéric Laurent, Co-fondateur & CEO de Snowpack.

- Eddy Sifflet, SE Channel Team Leader chez Check Point Sofware Technology.

- Alexis Touret, Principal Customer Success Manager chez Zscaler.

- Cyrille Marotte, deputy Chief Technology Officer chez ACKnowledge.

Partager cet article

Les articles cyber les plus lus

27/02/2026

Pourquoi la gestion des vulnérabilités devient un sujet de gouvernance

Dans de nombreuses organisations, la gestion des vulnérabilités repose encore sur une…

27/02/2026

Phishing et takedown : pourquoi plus aucune organisation n’est épargnée

Pendant longtemps, le phishing a été perçu comme une menace marginale, réservée aux…

24/02/2026

IA agentique : quand l’autonomie des machines redéfinit durablement le risque numérique

L’IA agentique n’est plus un horizon théorique. Elle s’installe progressivement dans les…