Cyber assurance : difficile de mettre tout le monde d’accord

- Alors qu’en mai 2021, il n’était pas question d’indemniser les victimes de ransomware, le ministère de l’Économie et des Finances fait marche arrière en inscrivant dans un cadre réglementaire la possibilité de se faire indemniser. Les victimes devront alors porter plainte pour bénéficier de réparations.

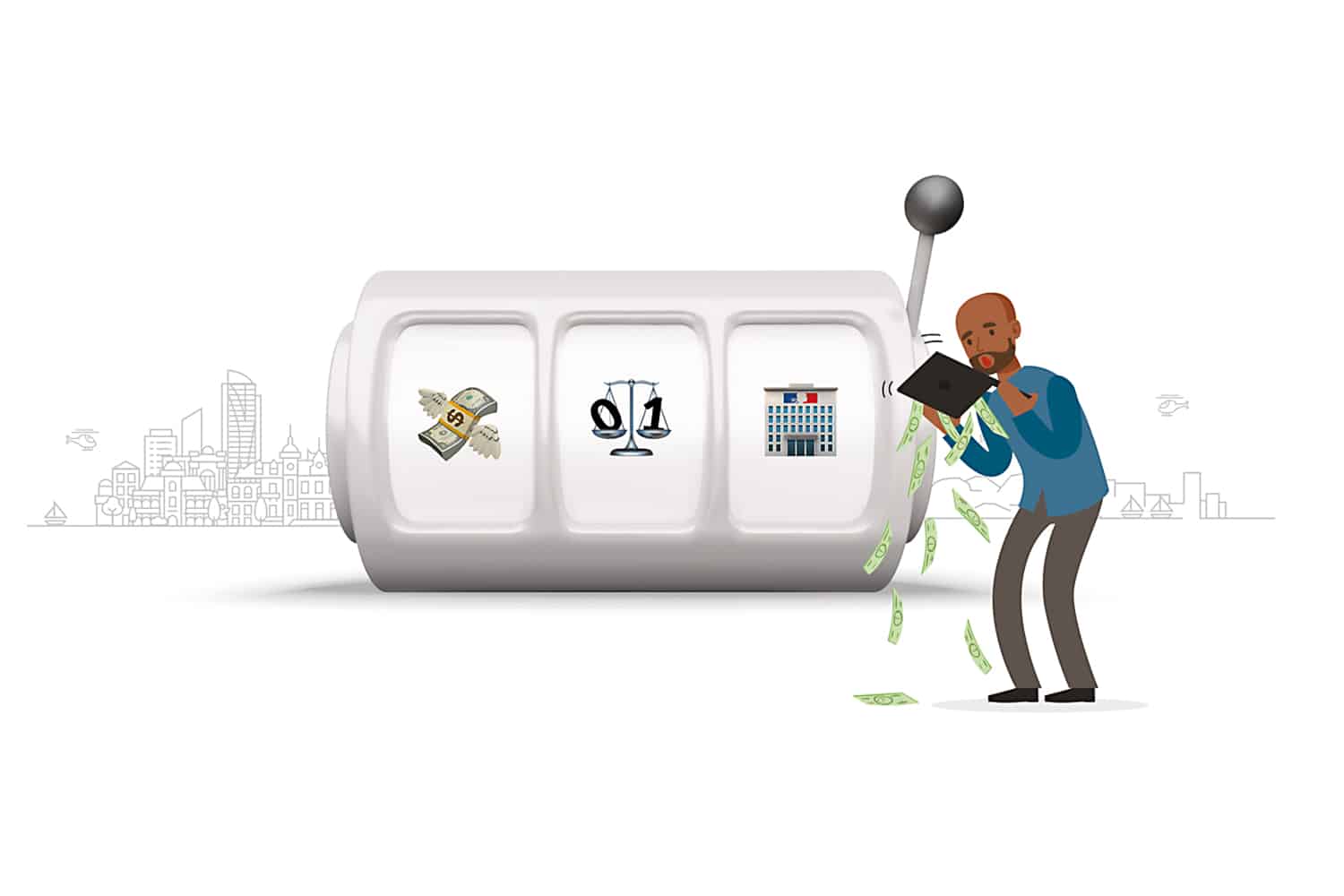

- Si tout le monde ou presque s’accorde à dire que payer, c’est financer l’industrie du cybercrime, quelle est la place pour l’assurance dans la démarche de gestion du risque cyber dans l’entreprise ?

Le constat est sans appel : le marché de l’assurance cyber a du mal à se structurer

La forte sinistralité enregistrée sur les risques cyber affecte la rentabilité des assureurs. À ce point tel que certains grands acteurs ont déjà abandonné leurs premières offres de garanties. Le volume des primes a bondi de 49 % et le ratio des sinistres sur primes a atteint 167 % en 2020, contre 84 % l’année précédente. Conséquence : les primes d’assurance pour couvrir les risques cyber explosent à la hausse, parallèlement aux niveaux de couverture qui, eux, sont revus à la baisse.

Pour les entreprises déjà assurées, c’est-à-dire majoritairement les grandes entreprises (87% des grandes entreprises seraient couvertes, estime l’AMRAE), le coût d’une assurance cyber s’est envolé, en offrant, moins de garanties pour une franchise plus élevée. Onze grandes entreprises françaises ont ainsi stoppé leur assurance cyber en 2021. L’État cherche donc à mieux encadrer ce marché pour à la fois aider les assureurs à mieux cerner les risques et à partager le risque, et convaincre les plus petites entreprises d’y souscrire.

Le projet de loi qui relance le débat

Le 22 août 2022, les médias s’emparent de ce qui semble être la plus grande demande de rançon à ce jour : l’hôpital de Corbeil-Essonnes est paralysé et le groupe LockBit lui demande de payer une rançon de 10 millions de dollars s’il veut récupérer les données de ses patients, sous peine de les voir publier sur le darkweb. Le GIGN est appelé pour négocier, faisant tomber les exigences à 1 million de dollars. Bien loin du montant médian d’une rançon de 6400 € selon les données de la police et de la gendarmerie en 2021 (mais qui inclue les “petites” rançons de quelques milliers d’euros demandées à de très petites entreprises). Mais entre-temps, la menace a commencé à être mise à exécution et des données administratives, dont le numéro de sécurité sociale des patients se sont retrouvées sur le darkweb.

« En dehors de la rançon, les données personnelles sont un business lucratif et la quantité d’informations privées que détiennent les hôpitaux – adresse, pathologie, pièce d’identité, carte vitale – peut se revendre à bon prix », indique Damien Frey, Varonis.

Le projet de loi du ministère de l’Intérieur présenté le 7 septembre dernier acte le principe d’indemniser les rançons demandées par les cybercriminels aux organisations frappées par un ransomware. Seule condition : l’entreprise doit porter plainte. Les objectifs de ce projet de loi : éviter que les entreprises souscrivent des contrats auprès d’acteurs non régulés en France, éviter que les entreprises françaises ne soient attaquées dans leurs implantations à l’étranger et créer un observatoire de la menace cyber ont, en effet, de quoi surprendre.

« En l’état et sans un encadrement strict, c’est la porte ouverte au cybercrime. Ce texte va à l’encontre des chiffres : toutes les 11 secondes, un rançongiciel frappe une organisation, y compris des hôpitaux, des collectivités et des PME et la cybercriminalité va doubler d’ici 2025 » souligne Adrien Merveille, Check Point.

Sans compter que l’écart entre les grandes entreprises, structurées pour leur permettre de déposer plainte et les plus petites, en manque de moyens ne pourra que se creuser, en l’état du projet de loi. Si le dépôt de plainte permet d’agréger des données et enrichir les dossiers des enquêteurs, jusqu’à parvenir à des arrestations, les forces de l’ordre et les autorités compétentes sont-elles prêtes pour faire face à une déferlante de dépôts de plaintes ? Autant de questions auxquelles le groupe de travail sur l’assurance du risque cyber qui sera mis en place fin septembre devra répondre pour tenter de convaincre les acteurs de la cybersécurité encore surpris par l’annonce de ce projet de loi.

« Déployer des solutions anti-ransomware efficaces est plus facile à dire qu’à faire, et les pirates le savent bien. Après avoir subi une première attaque par ransomware, les organisations ont besoin de temps pour évaluer leur niveau de sécurité, déterminer quels sont les bons outils à déployer, puis trouver le budget pour payer » explique Joël Mollo, Cybereason.

Se concentrer sur la prévention des risques

Sans compter que ce projet de loi vient en quelque sorte anéantir les nombreux efforts de sensibilisation et les recommandations des professionnels de la filière, qui s’accordent à dire que payer la rançon revient à financer l’industrie du cybercrime.

A contrario, s’assurer d’une sauvegarde régulière permet, même en cas d’attaque, de recouvrer ses données sans céder au double chantage (payer une rançon pour récupérer ses données et se voir menacer que celles-ci soient publier sur le darknet) – sensibiliser ses collaborateurs aux risques cyber et notamment sur une porte d’entrée bien connue des cybercriminels : la messagerie, via les e-mails de phishing – rappeler régulièrement l’importance de choisir des mots de passe forts – mettre à jour les logiciels pour limiter les vulnérabilités… permet d’éliminer une large majorité des attaques.

Les spécialistes appellent également à investir massivement dans la prévention et la détection des attaques. « 100 % des entreprises et des collectivités vont se faire attaquer. La question n’est pas de savoir si cela va arriver, mais quand. Les cas du CHU de Corbeil-Essonnes et de la Ville de Caen montrent bien qu’on est dans une phase ascendante du nombre d’attaques et cela ne va faire que s’intensifier », met en garde Joël Mollo, Cybereason.

Le point de vue des experts cyber

Joël Mollo, Cybereason : « Dans plus de 60 % des cas, lorsqu’une entreprise se fait attaquer, elle subit une deuxième attaque voire trois ou quatre après avoir payé la rançon »

Damien Frey, Varonis : « Généralement, les malfaiteurs commencent par du chantage en publiant quelques extraits sur un site ou un forum, avant de discuter avec d’autres groupes pour voir les plus offrants »

Adrien Merveille, Check Point : « Le montant réclamé par les attaquants est parfois bien moins élevé que les pertes financières liées à l’arrêt de l’activité »

Poursuivez votre lecture avec nos différents articles sur les sujets du moment en cybersécurité.

Partager cet article

Nos billets d’humeur les plus lus

06/05/2026

Cas client : mode d’emploi

Le témoignage d'un client dans les médias, c'est le Graal pour convaincre tes……

27/04/2026

Start-up : comment transformer ses annonces en sujet média

Mais entre ce que tu penses être intéressant et ce qui intéresse vraiment un journaliste,…

23/04/2026

La réaction à l’actu : un format clé pour booster les RP des startups

La régularité, c'est la clé ! N'hésite pas à solliciter les journalistes régulièrement,…